Pfsense in Proxmox als Router

Guten Abend zusammen,

Ich habe gerade erst vor kurzem mit Proxmox begonnen. Mein Grundgedanke war es, eine PFsense in Proxmox laufen zu lassen, welche mir als Router/Firewall dient.

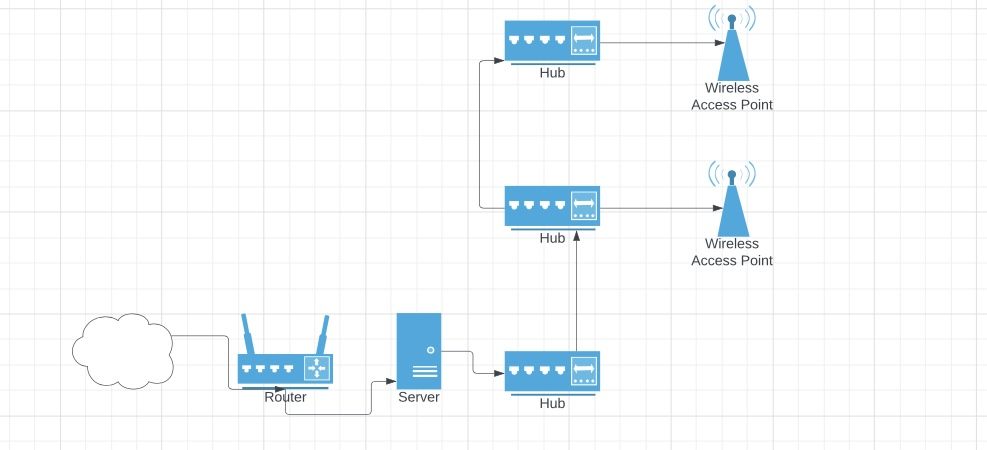

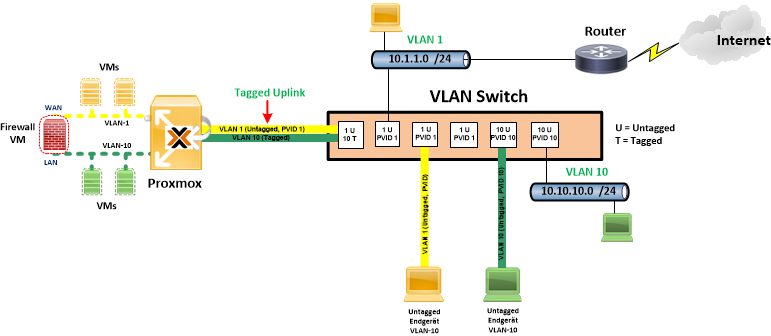

Anbei ein Bild wie ich es habe möchte (bitte nicht haten, habe ich schnell schnell mit dem Handy gemacht)

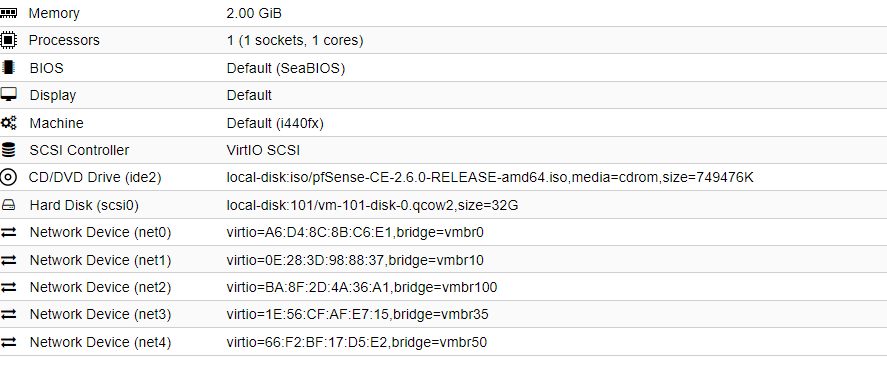

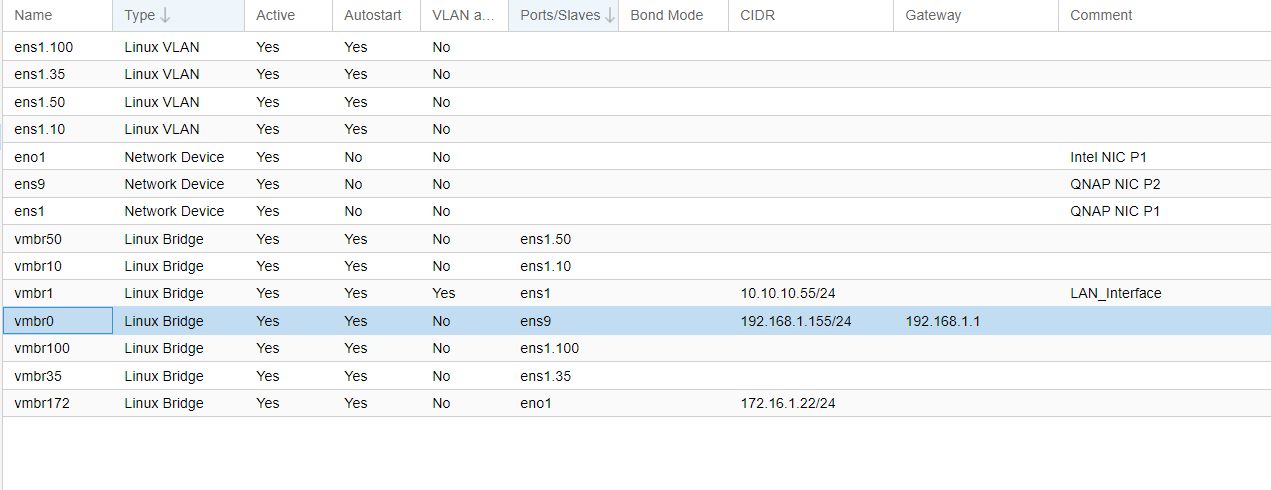

Ich habe mehrere VLans (10,35,50,100) im Einsatz. Für die VM's innerhalb von Proxmox funktioniert alles einwandfrei. Zudem hat mein "Hypervisor" insgesamt 3 NIC's. Hier habe ich euch noch ein Bild der aktuellen Netzwerkonfiguration.

Mein Problem ist es das ich die VLans auf den Switch kriege. Wenn ich mein Notebook am Uplink Port anschliesse, erhalte ich nur Traffic und sehe den TAG von einem Netz (10)

Kann mir jemand weiterhelfen?

Ich habe gerade erst vor kurzem mit Proxmox begonnen. Mein Grundgedanke war es, eine PFsense in Proxmox laufen zu lassen, welche mir als Router/Firewall dient.

Anbei ein Bild wie ich es habe möchte (bitte nicht haten, habe ich schnell schnell mit dem Handy gemacht)

Ich habe mehrere VLans (10,35,50,100) im Einsatz. Für die VM's innerhalb von Proxmox funktioniert alles einwandfrei. Zudem hat mein "Hypervisor" insgesamt 3 NIC's. Hier habe ich euch noch ein Bild der aktuellen Netzwerkonfiguration.

Mein Problem ist es das ich die VLans auf den Switch kriege. Wenn ich mein Notebook am Uplink Port anschliesse, erhalte ich nur Traffic und sehe den TAG von einem Netz (10)

Kann mir jemand weiterhelfen?

Please also mark the comments that contributed to the solution of the article

Content-Key: 5926903610

Url: https://administrator.de/contentid/5926903610

Printed on: April 27, 2024 at 17:04 o'clock

4 Comments

Latest comment

Vielleicht hilft dir ein Beispiel von VmWare wie das umzusetzen ist. Das ist beim vSwitch unter Proxmox identisch!

VLAN mit Cisco SG220, ESXIund Pfsense

Sophos Software Appliance UTM - VLAN - CISCO SG Series Switches

Bei Proxmox ist das Vorgehen, wie oben bereits gesagt, identisch.

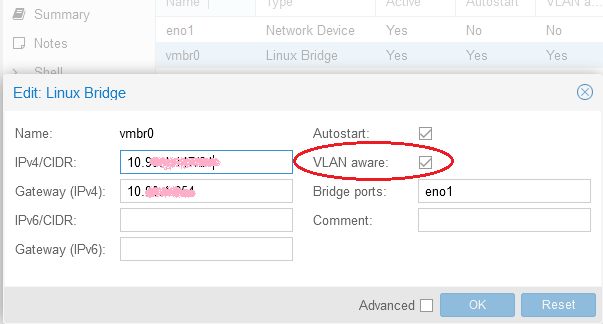

Als Allererstes stellst du die interne Bridge so ein das sie VLAN Tags forwardet:

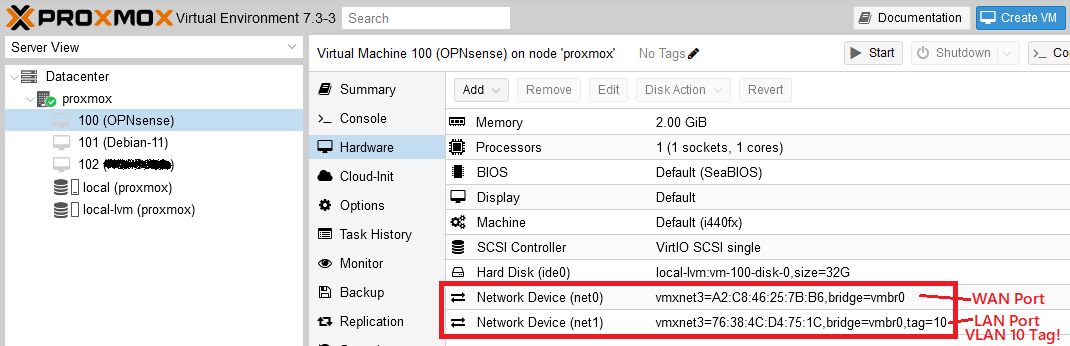

Danach richtest du der OPNsense VM 2 Netzwerk Adapter ein wovon einer tagged ist um die Adapter bzw. Netze auf Layer 2 Ebene zu trennen.

Hier im Beispiel ist das lokale LAN VLAN 10 getagged.

Der dazu korrespondierend Switchport des Proxmox Servers muss dann so eingestellt werden:

Hier kann man natürlich flexibel sein. Welches Interface du welchem Port zuweist kannst du ja an der Firewall über das Menü frei einstellen. Welches Interface zu welchem Adapter gehört kannst du sehr einfach an der Mac Adresse erkennen.

Weitere Interfaces wie z.B. DMZ, WLAN etc. fügt man dann bei Bedarf entsprechend mit einer weiteren VLAN ID hinzu und ergänzt das VLAN tagged am Switchport.

Aus Layer 3 Sicht sähe das ganze dann so aus:

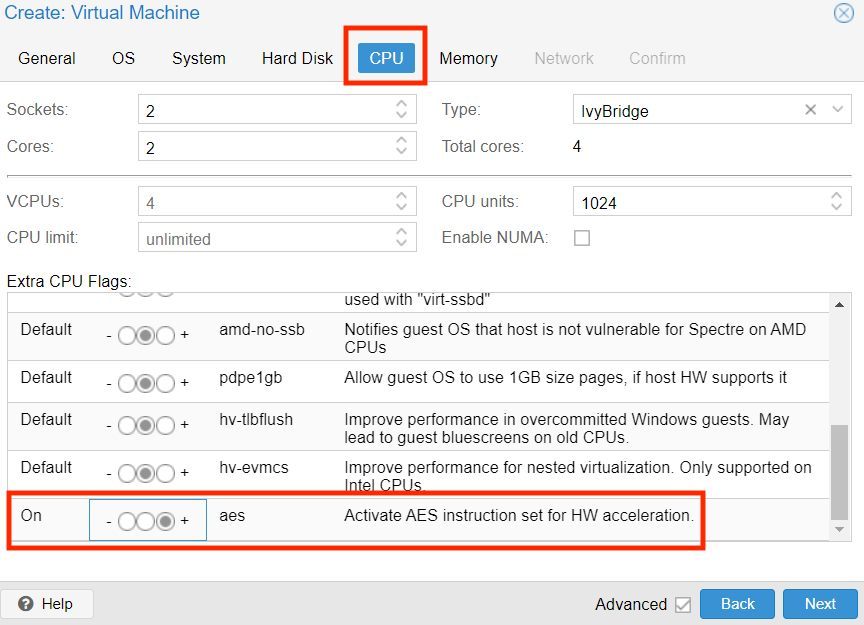

⚠️ Wichtig, sofern du mit VPNs arbeitest (Verschlüsselung), ist die AES-NI Funktion an die Firewall VM im Proxmox durchzureichen!! (Performance)

(Siehe zu der Thematik auch hier)

VLAN mit Cisco SG220, ESXIund Pfsense

Sophos Software Appliance UTM - VLAN - CISCO SG Series Switches

Bei Proxmox ist das Vorgehen, wie oben bereits gesagt, identisch.

Als Allererstes stellst du die interne Bridge so ein das sie VLAN Tags forwardet:

Danach richtest du der OPNsense VM 2 Netzwerk Adapter ein wovon einer tagged ist um die Adapter bzw. Netze auf Layer 2 Ebene zu trennen.

Hier im Beispiel ist das lokale LAN VLAN 10 getagged.

Der dazu korrespondierend Switchport des Proxmox Servers muss dann so eingestellt werden:

- Default bzw. PVID VLAN (untagged) = 1. (Das ist der Port der mit dem Internet Router verbunden ist)

- VLAN 10 Tagged.

Hier kann man natürlich flexibel sein. Welches Interface du welchem Port zuweist kannst du ja an der Firewall über das Menü frei einstellen. Welches Interface zu welchem Adapter gehört kannst du sehr einfach an der Mac Adresse erkennen.

Weitere Interfaces wie z.B. DMZ, WLAN etc. fügt man dann bei Bedarf entsprechend mit einer weiteren VLAN ID hinzu und ergänzt das VLAN tagged am Switchport.

Aus Layer 3 Sicht sähe das ganze dann so aus:

⚠️ Wichtig, sofern du mit VPNs arbeitest (Verschlüsselung), ist die AES-NI Funktion an die Firewall VM im Proxmox durchzureichen!! (Performance)

(Siehe zu der Thematik auch hier)

Wenn es das denn nun war bitte dann deinen Thread hier auch als erledigt schliessen!