VLAN: Irritationen und Anfängerfragen

Grüße an die Community.

Ich möchte bei mir zu Hause einen Großteil der Verbindungen von WLAN auf LAN umstellen. Des Weiteren stehen neue Gerätschaften an. Deshalb muss/möchte ich Anpassungen an meinem Netzwerk vornehmen und dabei auch gleich die Möglichkeit in Betracht ziehen, VLAN einzuführen (Gründe: aus Spaß an der Sache / etwas Neues ausprobieren und lernen / evtl. Sicherheit im Netz erhöhen?)

Soweit es mir meine Hobby-IT-Kenntnisse ermöglichen, habe ich mich in grundlegende Informationen zum Thema VLAN / Segmentierung eingelesen und das oft verwiesene Thread zum Thema hier im Forum angeschaut (z.B. VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern)

Allerdings bekomme ich einige Details und Fakten noch nicht beisammen und habe gehofft, dass ihr mir weiterhelfen könnt.

Ich habe verstanden, dass es Layer 2 und Layer 3 Switches gibt. Außerdem noch Layer 2+, die allerdings keinem Standard entsprechen und die jeder Hersteller für sich anders auslegen kann (häufig aber ein Layer Switch mit statischen Routing-Möglichkeiten).

Für die grundlegende Fähigkeit VLAN einzusetzen, genügt zunächst ein Layer 2 Switch der konfigurierbar ist (managed). Wenn ich eine Kommunikation zwischen den VLAN möchte, benötige ich einen Switch, der routen kann. Also entweder einen Layer 2+ Switch mit Routing-Fähigkeit oder eben Layer 3 Switch.

Router ist nicht gleich Router. Da gibt es Modem-Router-Kombi-Geräte wie die Fritzbox, der „Router“ in einem L3 Switch, und dedizierte Router (wie z.B. Mikrotik hex S oder hAP ac2, usw.).

Falls ich bis hier hin alles richtig habe, kommen jetzt meine Irritationen:

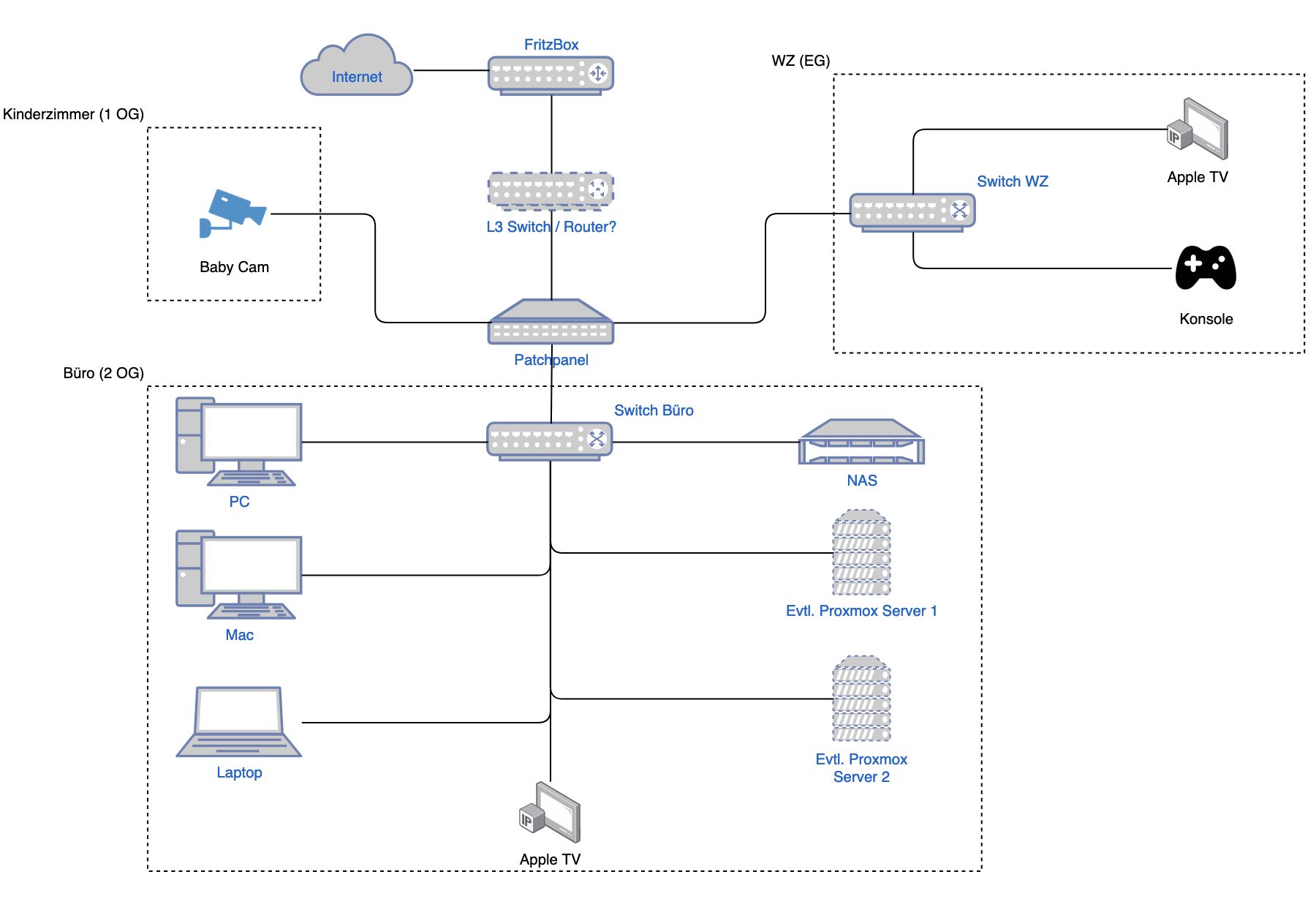

Folgendes Zielbild habe ich:

Zum Bild noch folgende Info: In jedem Raum habe ich einen LAN-Anschluss. Die laufen in einem Schränkchen im Flur zusammen und sind an ein Patchpanel angeklemmt. Diese 5 Leitungen würde ich alle an einen L2+/L3 Switch/Router (?) anschließen. An diesen wiederum auch die bestehende Fritzbox für die Internetverbindung anschließen.

Im Augenblick benötige ich nur die LAN-Anschlüsse in den drei eingezeichneten Räumen.

(In der Zeichnung fehlen noch Access Points. Wie und an welcher Stelle ich diese in das Netzwerk bekomme, muss ich mir noch erarbeiten )

)

Meine Überlegungen bisher: Im Büro und Wohnzimmer kommen L2 managed Switches zum Einsatz, um VLAN Tagging zu ermöglichen. Diese sind an den L2+/L3 Switch oder Router angeschlossen.

Dann noch die ganze Konfiguration und alles ist gut? Irgendwie fühlt sich das ganze aber nach Holzweg an... wo biege ich falsch ab? Habe ich an zu viele / zu wenige / an die falschen Geräte gedacht?

Ich denke, meine Fragen offenbaren noch grundlegende Lücken. Selbstverständlich ist es nicht eure Aufgabe, diese zu schließen. Wenn ihr mir bei der einen oder anderen Fragestellung allerdings weiterhelfen könnt, würde ich mich sehr freuen.

Ich möchte bei mir zu Hause einen Großteil der Verbindungen von WLAN auf LAN umstellen. Des Weiteren stehen neue Gerätschaften an. Deshalb muss/möchte ich Anpassungen an meinem Netzwerk vornehmen und dabei auch gleich die Möglichkeit in Betracht ziehen, VLAN einzuführen (Gründe: aus Spaß an der Sache / etwas Neues ausprobieren und lernen / evtl. Sicherheit im Netz erhöhen?)

Soweit es mir meine Hobby-IT-Kenntnisse ermöglichen, habe ich mich in grundlegende Informationen zum Thema VLAN / Segmentierung eingelesen und das oft verwiesene Thread zum Thema hier im Forum angeschaut (z.B. VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern)

Allerdings bekomme ich einige Details und Fakten noch nicht beisammen und habe gehofft, dass ihr mir weiterhelfen könnt.

Ich habe verstanden, dass es Layer 2 und Layer 3 Switches gibt. Außerdem noch Layer 2+, die allerdings keinem Standard entsprechen und die jeder Hersteller für sich anders auslegen kann (häufig aber ein Layer Switch mit statischen Routing-Möglichkeiten).

Für die grundlegende Fähigkeit VLAN einzusetzen, genügt zunächst ein Layer 2 Switch der konfigurierbar ist (managed). Wenn ich eine Kommunikation zwischen den VLAN möchte, benötige ich einen Switch, der routen kann. Also entweder einen Layer 2+ Switch mit Routing-Fähigkeit oder eben Layer 3 Switch.

Router ist nicht gleich Router. Da gibt es Modem-Router-Kombi-Geräte wie die Fritzbox, der „Router“ in einem L3 Switch, und dedizierte Router (wie z.B. Mikrotik hex S oder hAP ac2, usw.).

Falls ich bis hier hin alles richtig habe, kommen jetzt meine Irritationen:

- Wann oder warum würde ich ein Layer 3 Switch benötigen, wenn es mir nur um ein Routing zwischen VLANs geht? Würde da nicht einfach ein L2+ mit Routing-Fähigkeiten ausreichen?

- Und wenn es Switches mit Routing-Fähigkeiten gibt, wozu benötige ich einen dedizierten Router (wie etwa den oben erwähnten Mikrotik)

- An welcher Stelle kommt das Thema Hardware-Level Routing zum Tragen?

- Sind Hardware-Level Routing, Layer 3 Hardware Offloading und ASIC Routing im Grunde das Gleiche?

- Ich habe keine besonderen Anforderungen an die Geschwindigkeiten in meinem Netzwerk. Aktuell und in den kommenden Jahren werden mir Gigabit im LAN ausreichen. Nach außen habe ich eine 100 Mbit Leitung, damit bin ich ganz zufrieden. Macht es in diesem Fall einen Unterschied, ob ich auf Hardware oder Software-Ebene route?

Folgendes Zielbild habe ich:

Zum Bild noch folgende Info: In jedem Raum habe ich einen LAN-Anschluss. Die laufen in einem Schränkchen im Flur zusammen und sind an ein Patchpanel angeklemmt. Diese 5 Leitungen würde ich alle an einen L2+/L3 Switch/Router (?) anschließen. An diesen wiederum auch die bestehende Fritzbox für die Internetverbindung anschließen.

Im Augenblick benötige ich nur die LAN-Anschlüsse in den drei eingezeichneten Räumen.

(In der Zeichnung fehlen noch Access Points. Wie und an welcher Stelle ich diese in das Netzwerk bekomme, muss ich mir noch erarbeiten

Meine Überlegungen bisher: Im Büro und Wohnzimmer kommen L2 managed Switches zum Einsatz, um VLAN Tagging zu ermöglichen. Diese sind an den L2+/L3 Switch oder Router angeschlossen.

Dann noch die ganze Konfiguration und alles ist gut? Irgendwie fühlt sich das ganze aber nach Holzweg an... wo biege ich falsch ab? Habe ich an zu viele / zu wenige / an die falschen Geräte gedacht?

Ich denke, meine Fragen offenbaren noch grundlegende Lücken. Selbstverständlich ist es nicht eure Aufgabe, diese zu schließen. Wenn ihr mir bei der einen oder anderen Fragestellung allerdings weiterhelfen könnt, würde ich mich sehr freuen.

Please also mark the comments that contributed to the solution of the article

Content-Key: 82481169198

Url: https://administrator.de/contentid/82481169198

Printed on: May 3, 2024 at 23:05 o'clock

14 Comments

Latest comment

benötige ich einen Switch, der routen kann

Nicht zwingend. Du hast das Layer 2 Tutorial ja auch gelesen und dann weisst du ja das es auch ein externer Router ider eine Firewall kann wenn man keinen L3 Switch hat. Zu deinen Fragen/Irritationen

- Ja, natürlich. Da reicht natürlich ein "2+" Switch. Grundsätzlich kann der auch routen aber das "2+" bedeutet immer das er kastrierte L3 Funktionen hat aber ein grundsätzliches Routing zw. den VLANs ist da problemlos möglich.

- Wenn du einen L3 Switch hast dann benötigst du natürlich keinen zusätzlichen Router mehr. Einzig natürlich den Internet Router, der muss dann auch im Falle eines L3 VLAN Konzepts selber natürlich keinen VLAN Support haben.

- Keine Ahnung was du mit dem ominösen "Hardware Level Routing" meinst?? So einen Begriff gibt es in der IT Welt nicht. Das L3 Forwarding auf einem L3 Switch wird heutzutage immer in Silizium in den ASICS gemacht.

- Nein das macht bei den Anforderungen keinen Unterschied zumal es Software Routing in den Sinne (fast) gar nicht mehr gibt.

Moin.

Deine Netzwerksizze liest sich super.

Welche Art Internetanschluss ist vorhanden (Kabel, DSL, Glasfaser)?

@aqui beantwortete alle Fragen an der Stelle aus technischer Sicht.

Dein Vorhaben ist, aufgrund deiner strukturierten Vorüberlegungen, relativ simpel auf gute Füße zu stellen.

Drei Konstellationen sehe ich zunächst (oberflächlich betrachtet):

Im Büro und WZ jeweils ein managed/smartmanaged L2 Switch hinsetzen und beide an eine OPN-/PF-Sense Box anschließen und dort sämtliche Netzwerke mit VLANs trennen und routen.

Dann hast du auch volle Kontrolle mit einer stateful Firewall.

Ein Layer 3 Switch Konzept funktioniert prinzipiell auch, aber bei den meisten Switches sind die Regelwerke (ACL) nicht so granular und auf jeden Fall nicht stateful "zu betreiben".

Was ist mit dem Thema Telefonie? Die Fritzbox könnte dann hinter der Firewall als TK Anlage stehen.

Als Firewall/Router Hardware würde ich dir irgendetwas aus den Threads hier empfehlen:

Ersatzhardware für pfsense

Bastelrechner - Sammlung

Gruß

Marc

Deine Netzwerksizze liest sich super.

Welche Art Internetanschluss ist vorhanden (Kabel, DSL, Glasfaser)?

@aqui beantwortete alle Fragen an der Stelle aus technischer Sicht.

Dein Vorhaben ist, aufgrund deiner strukturierten Vorüberlegungen, relativ simpel auf gute Füße zu stellen.

Drei Konstellationen sehe ich zunächst (oberflächlich betrachtet):

- Bei DSL: die Fritzbox durch ein reines Modem ersetzen und Firewall/Router PPPoE Einwahl machen lassen

- Bei Glasfaser: Fritte ersetzen und Firewall/Router an ONT direkt mit PPPoE Einwahl

- Bei Kabel: Firewall/Router als Exposed Host in der Fritzbox definieren und dann dort die PPPoE Einwahl machen lassen

Im Büro und WZ jeweils ein managed/smartmanaged L2 Switch hinsetzen und beide an eine OPN-/PF-Sense Box anschließen und dort sämtliche Netzwerke mit VLANs trennen und routen.

Dann hast du auch volle Kontrolle mit einer stateful Firewall.

Ein Layer 3 Switch Konzept funktioniert prinzipiell auch, aber bei den meisten Switches sind die Regelwerke (ACL) nicht so granular und auf jeden Fall nicht stateful "zu betreiben".

Was ist mit dem Thema Telefonie? Die Fritzbox könnte dann hinter der Firewall als TK Anlage stehen.

Als Firewall/Router Hardware würde ich dir irgendetwas aus den Threads hier empfehlen:

Ersatzhardware für pfsense

Bastelrechner - Sammlung

Gruß

Marc

Hallöle, kurz ergänzt von mir:

Der (Mikrotik-)Router erfüllt zudem noch etliche andere Funktionen, zB VPN-Server, Radius-Server, zentrales WiFi Management, Lastverteilung im Netzwerk, Hotspot, Kindersicherung u.V.m. Im KU oder HO würde ich den Router immer vorziehen.

Auch für die Analyse von Netzwerkproblemen ist der (Mikrotik-)Router besser. Mit der Torch-Funktion kannst Du Pakete bis in den letzten Winkel Deines Netzes verfolgen, was beim Debuggen ungeheuer nützlich ist. Das geht auf einem L3-Switch nicht. Bei Mikrotik können immerhin auch die Switche torchen, nicht aber, wenn das L3HW-Offloading aktiv ist (das lässt sich aber auch temporär abschalten). Auch kann der Switch nur eine Bridge in Wirespeed bedienen. Eine zweite Bridge wäre grottenlahm. Je nach Leistung des Routers ist das anders.

Viele Grüße, commodity

Und wenn es Switches mit Routing-Fähigkeiten gibt, wozu benötige ich einen dedizierten Router (wie etwa den oben erwähnten Mikrotik)

Ein (ordentlicher) Router routet im Regelfall nicht nur, er erfüllt auch Firewall-Funktionen zwischen den Netzen, die sich auf einem Switch teils nicht, teils umständlicher realisieren lassen. Im Switch hast Du dafür sog. ACLs und keine Firewall-Regeln und kannst das nicht so granular steuern.Der (Mikrotik-)Router erfüllt zudem noch etliche andere Funktionen, zB VPN-Server, Radius-Server, zentrales WiFi Management, Lastverteilung im Netzwerk, Hotspot, Kindersicherung u.V.m. Im KU oder HO würde ich den Router immer vorziehen.

Auch für die Analyse von Netzwerkproblemen ist der (Mikrotik-)Router besser. Mit der Torch-Funktion kannst Du Pakete bis in den letzten Winkel Deines Netzes verfolgen, was beim Debuggen ungeheuer nützlich ist. Das geht auf einem L3-Switch nicht. Bei Mikrotik können immerhin auch die Switche torchen, nicht aber, wenn das L3HW-Offloading aktiv ist (das lässt sich aber auch temporär abschalten). Auch kann der Switch nur eine Bridge in Wirespeed bedienen. Eine zweite Bridge wäre grottenlahm. Je nach Leistung des Routers ist das anders.

Viele Grüße, commodity

Zu1.)

Du benötgst auch keinen DHCP Server auf dem Switch. Das kann z.B. ein zentraler DHCP Server im netzwerk übernehmen, dann ist es bei L3 Switches aber zwingend das die das Feature DHCP Relay (Helper Adress) supporten!

Zu2, 4 und 5.)

Bei einem L3 Switch hätte man diese Einschränkungen nicht. Wie gesagt: Bei einem Heimnetz ist das irrelevant.

Ebenso ein schönes WE!

Du benötgst auch keinen DHCP Server auf dem Switch. Das kann z.B. ein zentraler DHCP Server im netzwerk übernehmen, dann ist es bei L3 Switches aber zwingend das die das Feature DHCP Relay (Helper Adress) supporten!

Zu2, 4 und 5.)

"Hardware Level Routing"

Hardware "Level" Routing ist Blödsinn. So einen Begriff gibt es in der IT nicht. Wie sinnvoll ist OPNSense? Wären diese Lösungen nicht eventuell zu wartungsintensiv?

Nein, nicht wartungsintensiver als eine Fritzbox. Siehe HIER.(Stichworte Radius-Server, Torch, usw.).

Sind erstmal völlig irrelevant für das Setup eines einfachen VLAN Konzeptes.Mein Gedanke war, auch am Patchpanel ein L2-managed Switch einzusetzen und den Router daran anzuschließen.

Das wäre der klassische und auch der sinnvollste Weg!müssten diese vollständig den Weg zurücklegen.

Richtig!Ist sowas in der Praxis „OK“? Üblich?

Ist klassische, übliche Praxis wenn mein einen sog "one armed" Router oder auch "Router on a Stick" betreibt statt eines Layer 3 Switches der diesen Router gleich eingebaut hat.mit spürbaren negativen Effekten für das Netzwerk?

In einem einfachen Heimnetz nicht. In großen Netzen wo es sehr viel iner VLAN Traffic mit sehr hohen Traffic Volumia gibt schon, denn auf den Trunk Port der Router und Switch verbindet verdoppelt sich prinzipbedingt dieser Traffic. Siehe der von dir oben beschriebene Ablauf. Deshalb schliests man die Trunks bei so einem Design immer mit LACP LAGs an.Bei einem L3 Switch hätte man diese Einschränkungen nicht. Wie gesagt: Bei einem Heimnetz ist das irrelevant.

Eine „alles aus einer Hand“-Lösung hat für mich Charme

Dann aber immer wo es keine Chinesen Cloud und ganz besonders keinen Cloud- oder Controller Zwang gibt!Ebenso ein schönes WE!

Dem ist nichts hinzuzfügen. Insbesondere, was die Routerwahl angeht. Zyxel, TP-Link, Unifi und wie sie alle heißen funktionieren (meist), sind IMO aber eher was für Leute ohne Anspruch und schnell Elektroschrott, wenn der Hersteller entscheidet, sie aus der Cloud zu nehmen. Wenn man es ernsthaft und langlebig betreiben - und günstig bleiben will, geht an Mikrotik IMO kein Weg vorbei - wenn man die Lernkurve nicht scheut. Dafür gibt's aber endlos Tutorials und Videos - neben einer ausgezeichneten Dokumentation.

Wenn Du sicher bist, dass die Ansprüche klein bleiben, Du außer Grundeinrichtung nicht viel am Netzwerk machen willst und es eher einfach sein soll, geht auch alles andere Preislich kann dann aber IMO nur TP-Link mithalten.

Preislich kann dann aber IMO nur TP-Link mithalten.

"Alles aus einer Hand" ist im Übrigen fast immer eine schlechte Prämisse. Es ist der Traum der Hersteller, nicht Deiner. Dir wird es nur verlockend gemacht. Am Ende geht es darum, Abhängigkeiten zu schaffen, damit man Dir für immer mehr Geld immer schlechte HW verkaufen kann. Wer zB Sophos APs zusammen mit der Firewall einsetzt, weiß, was ich meine

Radius u.ä. brauchst Du derzeit natürlich nicht. Es ging ja nur um die Frage der Unterschiede der Konzepte. Das Router-Konzept ist ausbaufähiger und flexibler, finde ich. In der Praxis würde man bei Bedarf beides (also Router und L3-Switch) einsetzen, das wäre bei Dir aber Overkill.

Torch hingegen braucht eigentlich jeder, hat aber IMO nur Mikrotik. Wer Mikrotik nicht nutzt, hat dann entweder deutlich mehr Aufwand mit Wireshark, nutzt Tools, die ich vielleicht nicht kenne oder sucht eben (oft sehr) lange nach seinem Problem

Hier kommen sehr häufig Fragen zu lange "erforschten" Problemen, die mit einem schnellen Torch in 5 Min. geklärt werden könnten.

Ich nutze die One-Armed-Konzepte möglichst so, dass zwischen Switch und Router eine SFP+ Verbindung besteht. Dann braucht man kein LAG, denn dass man gleichzeitig 5 Gbit/s in beide Richtungen schaufelt ist im kleinen Office oder privat eher selten bis gar nicht.

Viele Grüße, commodity

Wenn Du sicher bist, dass die Ansprüche klein bleiben, Du außer Grundeinrichtung nicht viel am Netzwerk machen willst und es eher einfach sein soll, geht auch alles andere

"Alles aus einer Hand" ist im Übrigen fast immer eine schlechte Prämisse. Es ist der Traum der Hersteller, nicht Deiner. Dir wird es nur verlockend gemacht. Am Ende geht es darum, Abhängigkeiten zu schaffen, damit man Dir für immer mehr Geld immer schlechte HW verkaufen kann. Wer zB Sophos APs zusammen mit der Firewall einsetzt, weiß, was ich meine

Radius u.ä. brauchst Du derzeit natürlich nicht. Es ging ja nur um die Frage der Unterschiede der Konzepte. Das Router-Konzept ist ausbaufähiger und flexibler, finde ich. In der Praxis würde man bei Bedarf beides (also Router und L3-Switch) einsetzen, das wäre bei Dir aber Overkill.

Torch hingegen braucht eigentlich jeder, hat aber IMO nur Mikrotik. Wer Mikrotik nicht nutzt, hat dann entweder deutlich mehr Aufwand mit Wireshark, nutzt Tools, die ich vielleicht nicht kenne oder sucht eben (oft sehr) lange nach seinem Problem

Hier kommen sehr häufig Fragen zu lange "erforschten" Problemen, die mit einem schnellen Torch in 5 Min. geklärt werden könnten.

Ich nutze die One-Armed-Konzepte möglichst so, dass zwischen Switch und Router eine SFP+ Verbindung besteht. Dann braucht man kein LAG, denn dass man gleichzeitig 5 Gbit/s in beide Richtungen schaufelt ist im kleinen Office oder privat eher selten bis gar nicht.

Viele Grüße, commodity

Gilt deine Einschätzung nur für Router dieser Hersteller oder auch für deren L2-Switches?

Von Unifi halte ich generell nichts. Das sehen andere aber durchaus anders. Ich finde, das ganze Geschäftskonzept ist darauf aus, die Leute in ein Ökosystem zu ziehen. Das ist immer schädlich. Auch sind die Möglichkeiten der Geräte vergleichsweise beschränkt, unübersichtlich und man lernt nicht viel dabei. Schickes UI-Design ist nicht das, worauf es ankommt, aber viele wollen genau das. Ist wie beim Auto. Manch einer legt vor allem Wert aufs solide ankommen, manch einer gibt mehr für den Lack aus, als die ganze Kiste wert ist.Zyxel kannste Die Switche nur noch in der Cloud administrieren, das scheidet für mich komplett aus. Der Name Nebula gibt da schon die richtigen Assoziationen

TP-Link ist für Switche im Privaten IMO in Ordnung. Gibt aber durchaus auch mal unerwartetes Verhalten, das dann zu einem Forenthread führt. Aber nichts schlimmes. Bei TP-Link stört mich die mangelnde Produktunterstützung. Zumindest noch vor ein paar Jahren gab es ständig neue Revisionen der Geräte (ja, Switche), die alten bekamen dann keinen Support mehr. Ob das besser geworden ist, weiß ich nicht. TP-Link hatte zuweilen auch schon Backdoors in der Firmware (kein Einzelfall). Auch nicht das, was man bei einem Router haben möchte.

Mikrotik ist anspruchsvoll und nicht für den, der nicht wirklich verstehen will. Mal eben so hingebogen führt meist zu Fehlkonfigurationen mit entsprechendem Frust im Netzwerk (WAF und CHAF ggf. im Blick behalten

Schau hier vielleicht mal in zwei, drei Videos rein. Ist zwar älter, gibt aber einen sehr guten Eindruck, was vom User erwartet wird.

Cisco gibt's natürlich auch noch

Alles hat seinen Preis. Cloudzwang, Marketing, Geld, Lerneinsatz, China-BigBrother. Man muss seinen persönlichen Kompromiss finden.

Für ein Heimnetz ohne Mikrotik-Lernkurve ist eine OPNsense oder PfSense dann die bessere Wahl als ein China/Cloud-Router. Da muss auch nichts gebaut werden (kann aber) sondern nur die Software drauf. Außerdem gibt's für überschaubares Geld auch fertige Appliances bei den Herstellern - Netgate/PfSense mit dem besseren Angebot, finde ich. Auch hier kann man sich durchklicken. Ich würde aber eher eine OPNsense drauf spielen.

Viele Grüße, commodity

Ich will ja nur kleine Brötchen backen

Dann nimmst du für einen pfSense/OPNsense immer eins der Standard Allerwelts Appliances von den üblichen Versendern:https://www.amazon.de/KingnovyPC-Firewall-Appliance-Fanless-Ethernet/dp/ ...

MikroTik wird hier im Forum wirklich sehr oft thematisiert und scheint sehr beliebt zu sein.

Das liegt am sehr guten Preis Leistungsverhältnis.Hier mal einige meiner Ideen:

Mit der Auswahl machst du nichts falsch! 👍Ich halte eher respektvollen Abstand

ja, lass das besser mal sein. Selbstbeschränkung ist durchaus eine Tugend I.Ü. halte ich mich raus, weil ich Dir keine der beiden anderen Varianten ausreden möchte.

Im Gegensatz zu den Optionen TP-Link und Unifi würden die APs direkt am Router hängen. Wäre das nachteilig?

Nein.Viele Grüße, commodity

Wenn es das denn nun war bitte nicht vergessen deinen Thread dann auch als erledigt zu markieren!

How can I mark a post as solved?

How can I mark a post as solved?