S2S VPN Zyxel-Fritte-Zyxel

Servus,

ich möchte gerne ein VPN ändern.

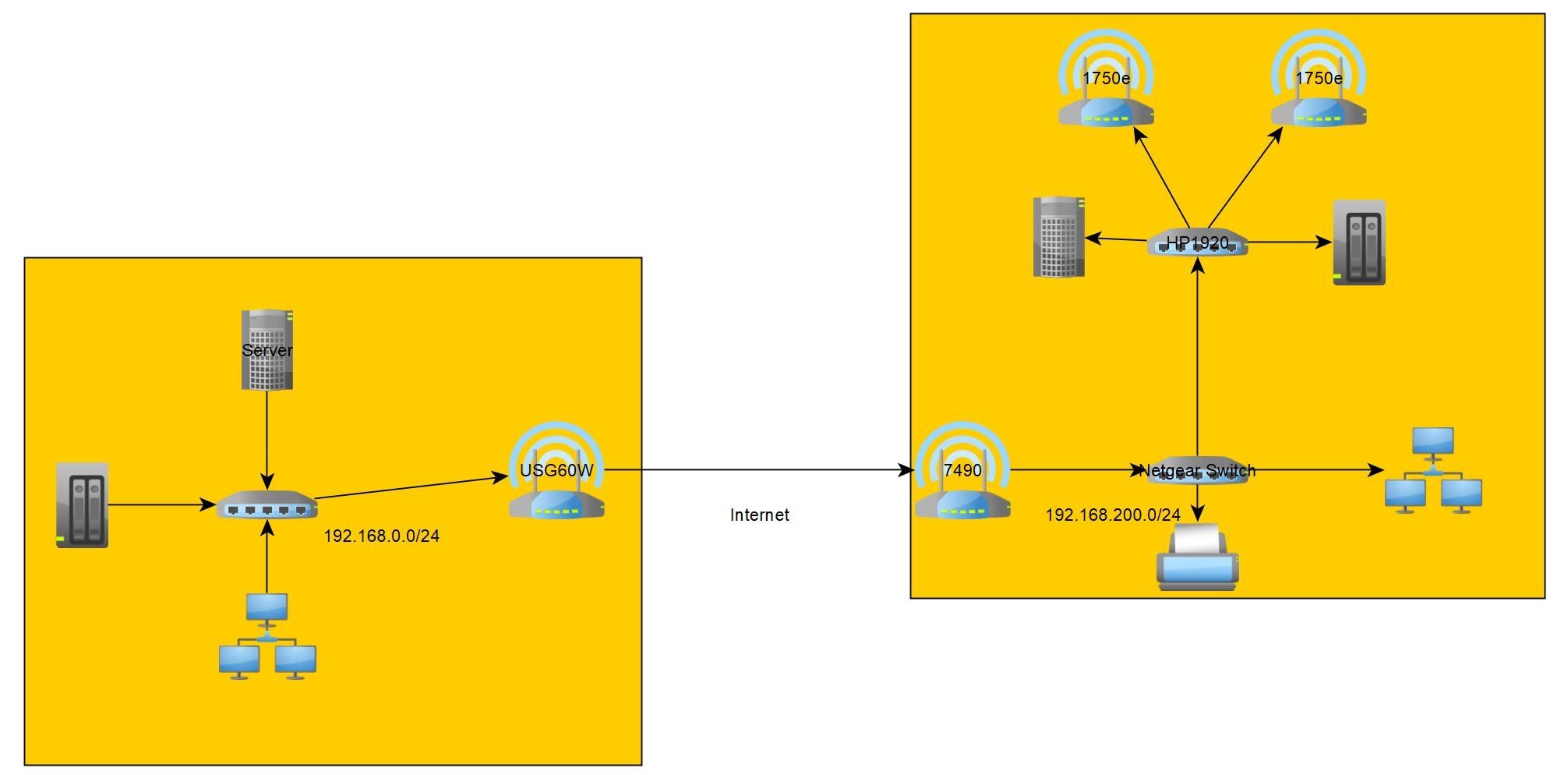

Derzeit S2S-VPN zwischen Zyxel USG60W und Fritte 7490.

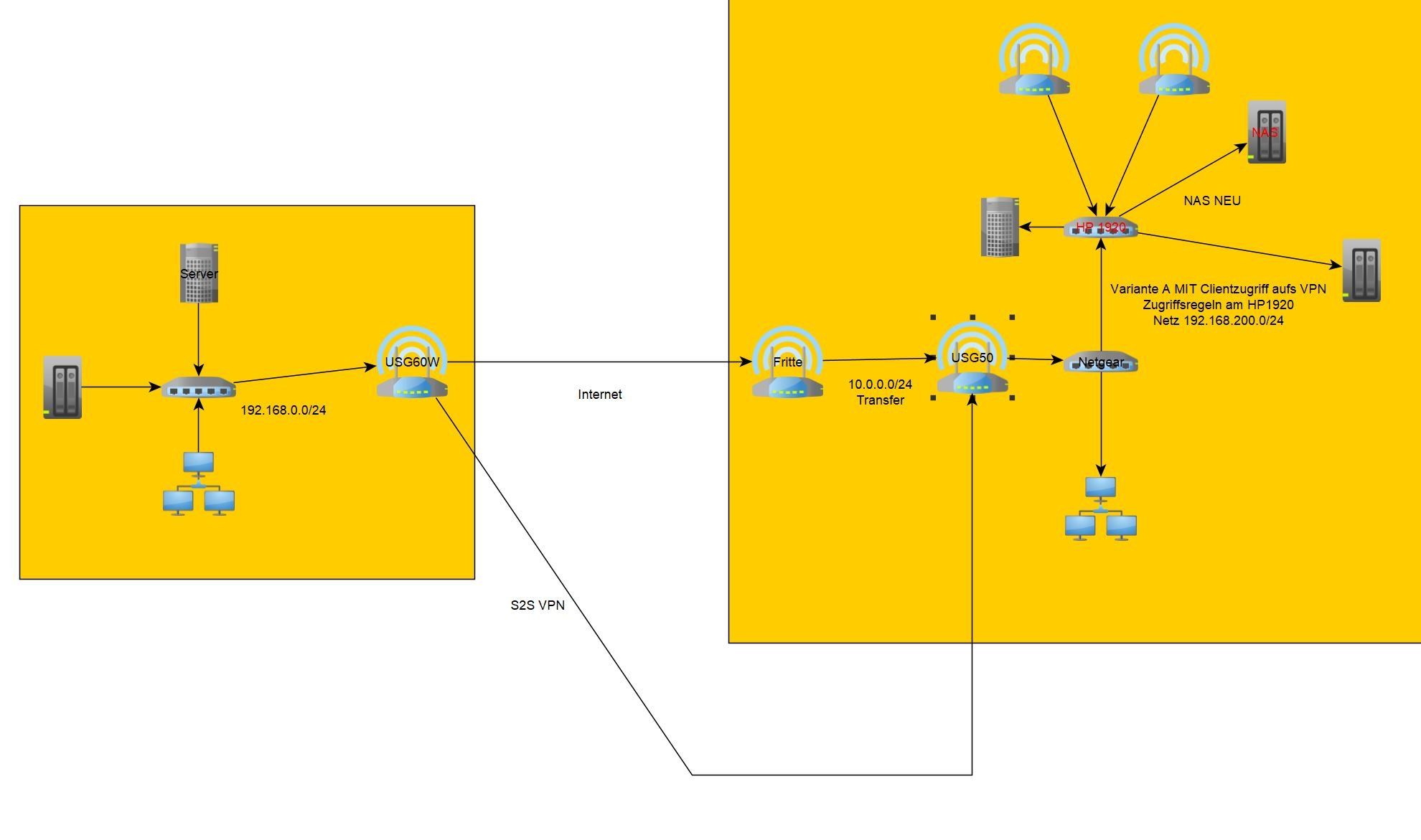

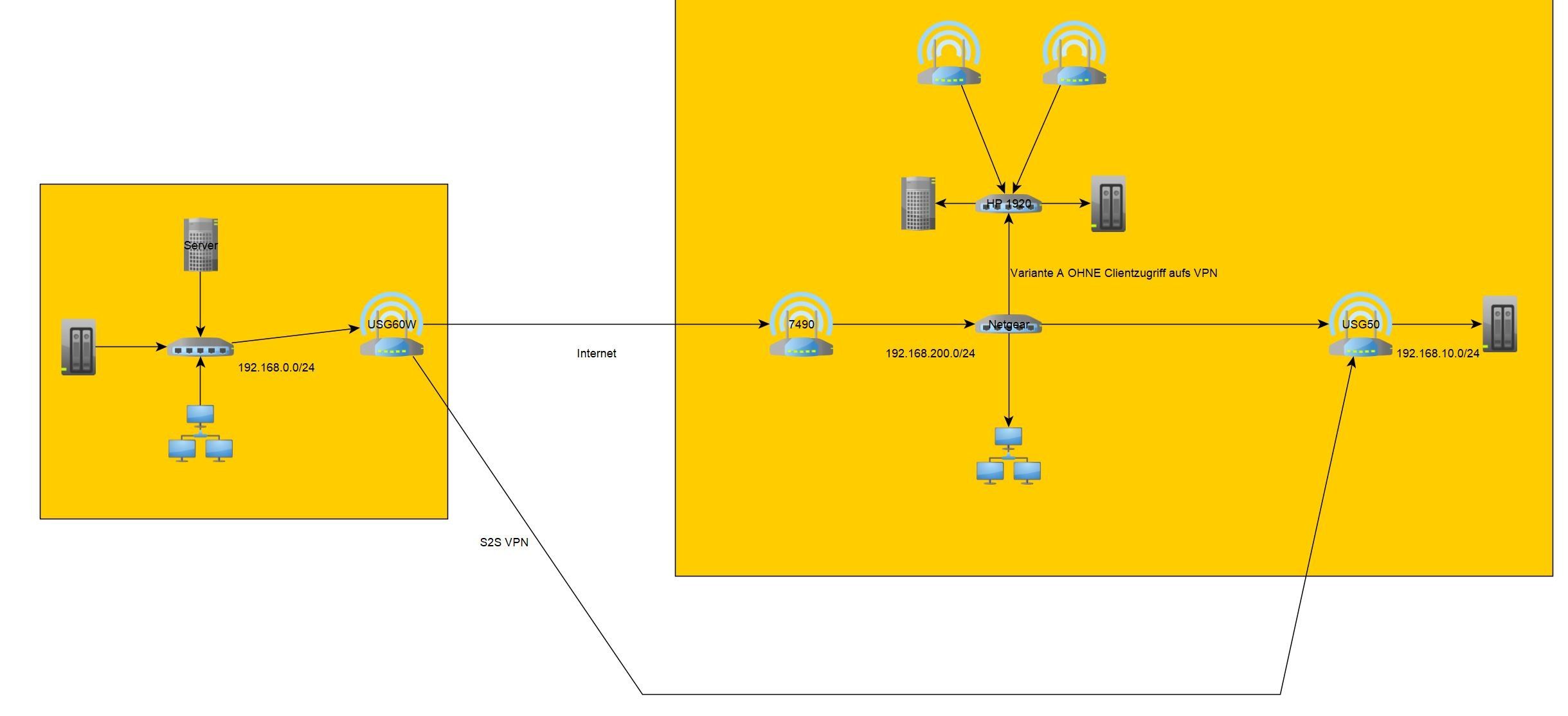

Da die Fritte dank SOC recht lahm ist, wenn gute Verschlüsselung gefahren wird, würde ich gerne auf der "Gegenseite" statt VPN-GW Fritte eine USG50 einsetzen (liegt hier noch rum).

Derzeit: Netz A -USG60W - Internet - Fritte - Netz B

Geplant: Netz A- USG60W - Internet - Fritte - USG50 UND Netz B.

Netz B und USG50 sollen im gleichen Segment liegen. Ich würde die USG50 gerne als reines VPN-Gateway nutzen.

Netz A: 192.168.0.0/24

Netz B: 192.168.200.0/24

Auf den Hosts in Netz B die Zugriff auf Netz A benötigen würde ich dann eine Route über die USG einrichten. Und umgekehrt.

Doch wie bringe ich die USG50 nun dazu als Bridge bzw VPN-GW zu arbeiten ? Würde sie am liebsten mit nur einem Bein in dem 200.0/24er Netz haben.

Kann mir jemand den richtigen Denkanstoß geben ?

Henere

ich möchte gerne ein VPN ändern.

Derzeit S2S-VPN zwischen Zyxel USG60W und Fritte 7490.

Da die Fritte dank SOC recht lahm ist, wenn gute Verschlüsselung gefahren wird, würde ich gerne auf der "Gegenseite" statt VPN-GW Fritte eine USG50 einsetzen (liegt hier noch rum).

Derzeit: Netz A -USG60W - Internet - Fritte - Netz B

Geplant: Netz A- USG60W - Internet - Fritte - USG50 UND Netz B.

Netz B und USG50 sollen im gleichen Segment liegen. Ich würde die USG50 gerne als reines VPN-Gateway nutzen.

Netz A: 192.168.0.0/24

Netz B: 192.168.200.0/24

Auf den Hosts in Netz B die Zugriff auf Netz A benötigen würde ich dann eine Route über die USG einrichten. Und umgekehrt.

Doch wie bringe ich die USG50 nun dazu als Bridge bzw VPN-GW zu arbeiten ? Würde sie am liebsten mit nur einem Bein in dem 200.0/24er Netz haben.

Kann mir jemand den richtigen Denkanstoß geben ?

Henere

Please also mark the comments that contributed to the solution of the article

Content-Key: 381556

Url: https://administrator.de/contentid/381556

Printed on: April 20, 2024 at 06:04 o'clock

21 Comments

Latest comment

Hallo,

Dann entweder eine Routerkaskade und deine USG50 mit 2 Beinen nutzen, eine Bein zur Fritte und das andere in dein LAN und in der Fritte einen exposed Host einstellen, nur dran denken der Fritte vorher das nutzen von VPN zu unterdrücken (vorher alles was mit VPN zu tun hat ausschalten bzw alle Einstellungen entfernen und eine Werksreset machen, und danach per Hand neu Konfigurieren - kein Backup nutzen) oder deine USG50 mit nur einen Bein (LAN) als VPN Server nutzen und die benötigten Ports dorthin leiten (oder als exposed Host) und Routen festlegen bzw. Einrichten. Bei Routerkaskade kann deine usg50 gar als Standardgateway bleiben und dein LAN erfährt keine Änderung (nur die MAC deines Standardgateways ändert sich bei den Clients, natürlich muss sich die LAN IP an der Fritte ändern...

Gruß,

Peter

Dann entweder eine Routerkaskade und deine USG50 mit 2 Beinen nutzen, eine Bein zur Fritte und das andere in dein LAN und in der Fritte einen exposed Host einstellen, nur dran denken der Fritte vorher das nutzen von VPN zu unterdrücken (vorher alles was mit VPN zu tun hat ausschalten bzw alle Einstellungen entfernen und eine Werksreset machen, und danach per Hand neu Konfigurieren - kein Backup nutzen) oder deine USG50 mit nur einen Bein (LAN) als VPN Server nutzen und die benötigten Ports dorthin leiten (oder als exposed Host) und Routen festlegen bzw. Einrichten. Bei Routerkaskade kann deine usg50 gar als Standardgateway bleiben und dein LAN erfährt keine Änderung (nur die MAC deines Standardgateways ändert sich bei den Clients, natürlich muss sich die LAN IP an der Fritte ändern...

Gruß,

Peter

Hallo,

Wenn es Wasserdicht sein soll, machst du eine Routerkaskade.

Gruß,

Peter

Zitat von @Henere:

Ich habe mir die 1-Bein-im-Lan Lösung ausgesucht und würde das mit der USG gerne machen. Ich finde aber nichts, wie ich die dann anschliessen muss (WAN oder LAN-Port)

Einmal nachdenken bitte. Evtl. kann die auch gar nicht VPN wenn die keine 2 NICs verwendet (Zyxell kann es dir sagen)Ich habe mir die 1-Bein-im-Lan Lösung ausgesucht und würde das mit der USG gerne machen. Ich finde aber nichts, wie ich die dann anschliessen muss (WAN oder LAN-Port)

und wie ich ihr das beibringe,

Routing in dein LAN (aber bedenke die einschränkungen der Fritte)Exposed Host geht nicht, es werden noch weitere Portweiterleitungen genutzt.

Wichtig ist das deine Fritte absolut Nichts mit VPN sich an Land zieht, sonst klappt auch ein Portforwarding nicht, auch das die benötigten Protokolle nicht weitergeleitet werden ist nicht selten.Wenn es Wasserdicht sein soll, machst du eine Routerkaskade.

Gruß,

Peter

Hallo,

Wohin? Ins LAN? Das ist blödsinn.

Gruß,

Peter

Wohin? Ins LAN? Das ist blödsinn.

Soweit geht erstmal alles. Bis auf das VPN.

Dann ist dein Portforwarding nicht korrekt.Und meine 1750E die vorher als AP am Kabel hingen, muss ich auch anders verkabeln, die sollten mit der Fritte wieder MESH spielen können.

Von MESH hast du vorher aber nichts gesagt.Leider kann die Fritte (und die Repeater) kein VLAN. Muss schauen, wie ich die dazu bringe wieder zu funktionieren.

Warum wid da VLAN gebraucht?Das Logging der Fritte (nicht existent)

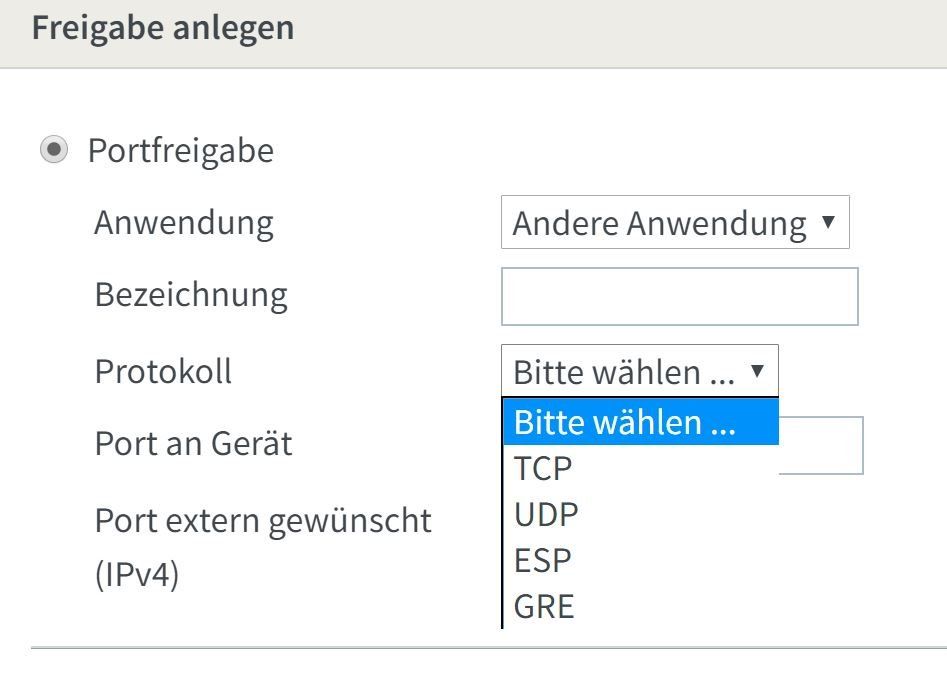

DochGRE, UDP 500 und 4500 sowie ESP

Was für ein VPN soll das denn sein? GRE gehört zum PPTP, aber der Port 1723 TCP fehlt ganz. Und so geht es weiter. Du hast nie gesagt welches VPN du nutzen willst.Dennoch fehlt da was

Lies nach welche Ports dein VPN braucht.Gruß,

Peter

Hallo,

Mach lieber dochj eine Zeichnung mit allen IPs usw. Das ist besser und Verständlicher.

https://www.itprotoday.com/security/q-what-firewall-ports-should-we-open ...

https://community.cisco.com/t5/vpn-and-anyconnect/how-to-allow-port-50-5 ...

Gruß,

Peter

Mach lieber dochj eine Zeichnung mit allen IPs usw. Das ist besser und Verständlicher.

TCP1732 ... ja klar danke

Ja ne, du meinst sicherlich TCP 1723TCP: 1732

Weder dieser noch ein TCP 1723 hat was mit IPSec zu tunhttps://www.itprotoday.com/security/q-what-firewall-ports-should-we-open ...

https://community.cisco.com/t5/vpn-and-anyconnect/how-to-allow-port-50-5 ...

Wo hat denn die Fritte ein Log ? Das was sie unter System ausspuckt ist nicht zu gebrauchen.

Es ist aber ein Log und das gliedert sich in System, Internetverbindung, Telefonie, WLAN und USB Geräte. Es gibt schon Gründe warum dies ein Home Router ist...Notiz für mich: Man sollte an einem 1750E im Mesh nicht, wenn er verbunden ist, die IP-Adresse ändern....

Warum weisst du nun auch Gruß,

Peter

also bei AES256 die gleichen Ergebnisse wie mit der Fritzbox?

Siehe VPN Performance Zyxel-Fritte

Demnach lag der Flaschenhals gar nicht bei der FB...

ADP (Traffic and Protocol Anomalies Detection and Prevention) sowie BWM (Bandbreitenmanagement) sind kostenlos bzw. nicht lizenzgebunden und je nach Firmwarestand per Default eingeschaltet.

Je nach Firmwarestand (2.20 vs. 3.x) funktioniert sogar Applikation Patrol (also die applikationsbasierte Traffic-Regulierung) noch weiter, obwohl die dafür genutzten Pattern des lizenzpflichtigen IDP-Systems (Intrusion Detection and Prevention) mangels Lizenz nicht mehr aktualisiert werden. Die Pattern sind dann zwar veraltet, aber grundsätzlich funktioniert App-Patrol dennoch (und senkt den Durchsatz merklich).

Gruß

sk

Je nach Firmwarestand (2.20 vs. 3.x) funktioniert sogar Applikation Patrol (also die applikationsbasierte Traffic-Regulierung) noch weiter, obwohl die dafür genutzten Pattern des lizenzpflichtigen IDP-Systems (Intrusion Detection and Prevention) mangels Lizenz nicht mehr aktualisiert werden. Die Pattern sind dann zwar veraltet, aber grundsätzlich funktioniert App-Patrol dennoch (und senkt den Durchsatz merklich).

Gruß

sk